ウェブサイトを運営するうえで、セキュリティの重要性は年々増しています。特に、ユーザーの信頼を守るためには、さまざまな攻撃からサイトを守る対策が欠かせません。

今回は、ウェブサイトでよく見られる攻撃手法のひとつ「クロスサイトスクリプティング(XSS)」について、初心者でもわかりやすく説明します。

XSSは初心者だけでなく、少し経験のある中級者にも油断できない脅威です。この記事では、その仕組みや手口、そして有効な対策方法について詳しく解説します。

キーワード:クロスサイトスクリプティング、サニタイズ

クロスサイトスクリプティング(XSS)とは?

まずはクロスサイトスクリプティング、略してXSSについて簡単に説明します。

XSSは、悪意のあるユーザーが他のユーザーのブラウザに不正なスクリプトを埋め込む攻撃手法です。この攻撃に成功すると、ユーザーのクッキー情報を盗んだり、偽のフォームで個人情報を騙し取ったりと、さまざまな悪事が可能になります。

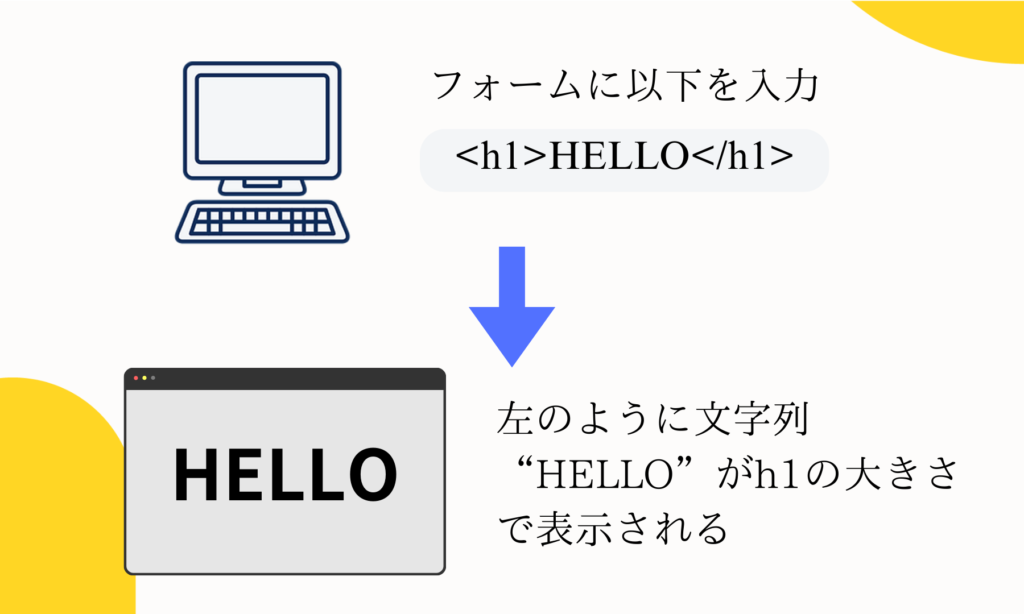

XSSは主に、ユーザーがデータを入力するフォームや検索ボックス、コメント欄などで起こりやすいです。

例えば、ユーザーがフォームに入力したデータを、何のフィルタリングやエスケープ処理もせずにそのままウェブページに表示してしまうと、そこに悪意のあるスクリプトが含まれていた場合、他のユーザーのブラウザでそのスクリプトが実行されてしまうのです。

具体的なXSSの手口

XSSにはいくつかの手口がありますが、主なものを3つ紹介します。

ストアドXSS

このタイプのXSSは、悪意のあるスクリプトがデータベースに保存され、他のユーザーがそのスクリプトを含むページにアクセスしたときに実行されます。

例えば、攻撃者がコメント欄にスクリプトを埋め込むと、そのコメントが表示されたときに他のユーザーのブラウザでスクリプトが実行されるというものです。

リフレクトXSS

リフレクトXSSは、ユーザーが特定のリンクをクリックしたときに、そのリンクに含まれるスクリプトがブラウザで実行されるという手口です。

攻撃者は、巧妙に仕組まれたリンクをメールやSNSで拡散し、クリックしたユーザーに被害を与えます。

DOMベースXSS

DOMベースXSSは、ウェブページのDOM(Document Object Model)がクライアントサイドでスクリプトを処理する際に発生するXSSです。

これは、サーバーではなく、クライアントサイドのコードに問題があるため、検知しにくいのが特徴です。

XSSの対策方法

では、どのようにしてXSSから自分のサイトを守ることができるのでしょうか?以下に、効果的な対策方法を紹介します。

入力のサニタイズ

ユーザーからの入力を受け取る際に、その内容を適切にサニタイズ(無害化)し、出力する際にはエスケープ処理を行うことで、スクリプトがそのまま実行されないようにします。

例えば、<script>タグなどの危険な文字列を無害化することが重要です。無害化した文字列はスクリプトにはならないため、そのままのコードが表示されます。

コンテンツセキュリティポリシーの導入

CSPを利用すると、どのスクリプトを実行するかをブラウザに指示できます。これにより、外部からのスクリプトをブロックしたり、インラインスクリプトの実行を防いだりできます。

CSPを適切に設定することで、XSS攻撃のリスクを大幅に減らすことが可能です。

セキュアコーディングの徹底

開発者がセキュアなコードを書くことは、XSSを防ぐ最も基本的で重要な対策です。

セキュリティの観点からコードを見直し、潜在的な脆弱性を発見したらすぐに修正することが求められます。

Railsの場合、simple_formatメソッドに気をつける必要があります。例えば、

@content="

<script>

alert('ウイルスに感染しました');

</script>

"上記のような変数があったとします。(冗談でもやるべきではないが)

これをビューファイルで

<%= simple_format(@content) %>のように記述すると、JavaScriptが実行され「ウイルスに感染しました」というアラートが表示されてしまいます。

今回はアラートを表示するだけで、ウイルスに感染させるようなプログラムは書かれていませんが、もし悪意のあるユーザーが標的サイトへと誘導するリンクをフォームに入力した場合は今のままでは、リンクとして表示されてしまいます。

そのために<%= simple_format(h(@content)) %>と書いてスクリプトを無効化させます。

このように書くと、改行は反映されるがスクリプトダグが無効化(ただの文字列)されて表示されます。

//改行

<script>

alert('ウイルスに感染しました');

</script>

//改行定期的にセキュリティテストを行うことも、XSSを防ぐことができます。自動化ツールを使ってサイト全体をスキャンし、問題が見つかればすぐに修正するようにしましょう。

まとめ

クロスサイトスクリプティング(XSS)は、ウェブサイトにとって非常に危険な脅威ですが、適切な対策を取ることでそのリスクを大幅に減らすことができます。

今回紹介したように、サニタイズ、CSPやセキュアコーディングの徹底、そして定期的なセキュリティテストを行うことで、XSS攻撃から自分のサイトとユーザーを守りましょう。

セキュリティは一度設定したら終わりではなく、常に見直しと改善を行うことが重要です。ユーザーの信頼を守るためにも、しっかりと対策を講じていきましょう。

コメント